Cyberattaques : les universités sont-elles prêtes?

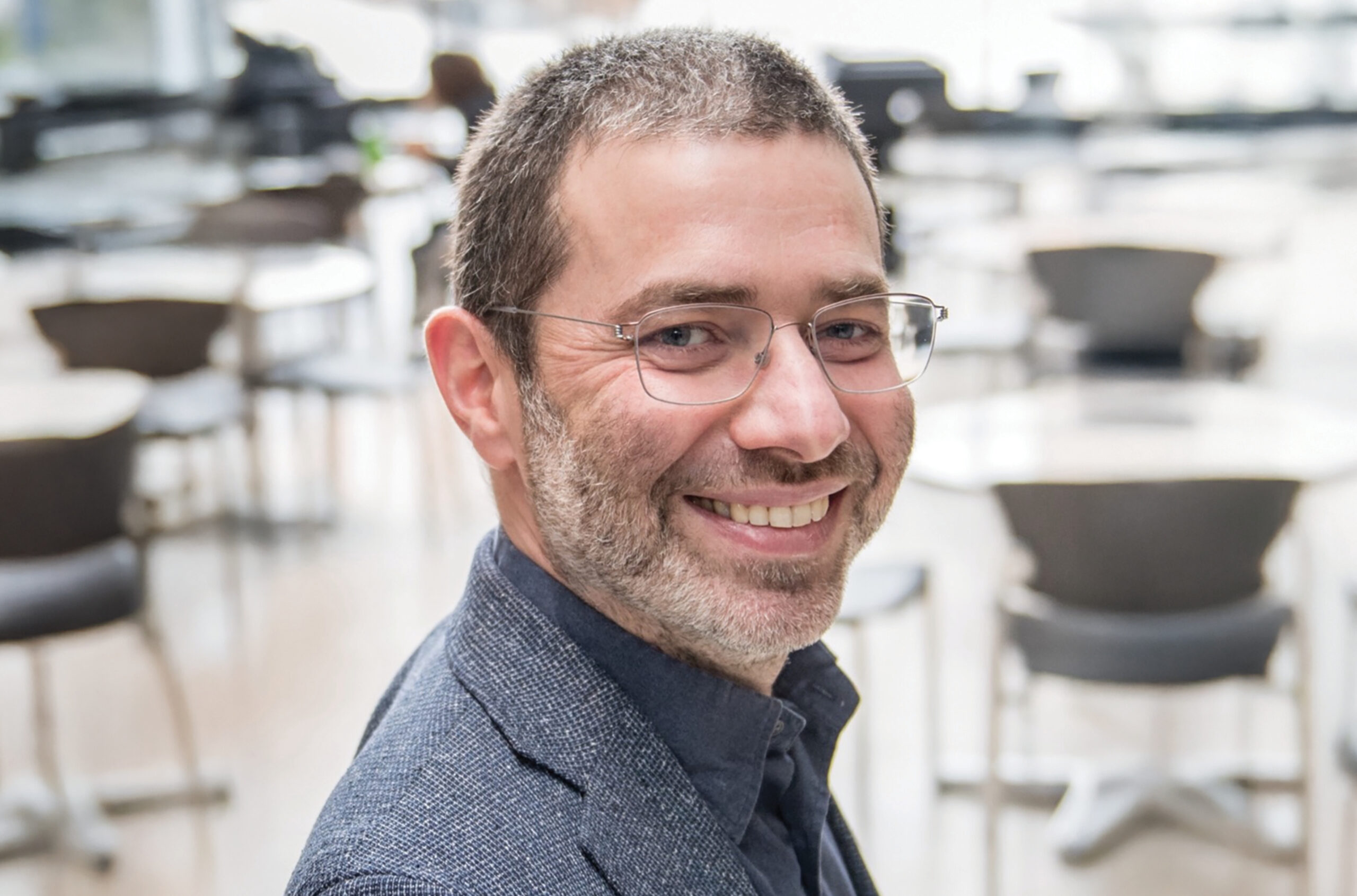

Comme toutes les grandes organisations, les universités canadiennes sont visées par les cybercriminels. Le professeur Benoît Dupont partage ses réflexions.

De Regina à Sherbrooke, en passant par Carleton et Winnipeg, des établissements d’enseignement supérieur de partout au Canada ont été la cible de cyberattaques dans la dernière décennie. Pour plusieurs, ce fut l’électrochoc nécessaire pour mieux se préparer à la prochaine attaque. Les universités sont-elles tout de même mieux outillées pour répondre aux prochaines cyberattaques? Que peut-on faire sur le plan individuel pour se protéger?

Benoît Dupont, professeur de criminologie à l’Université de Montréal, détenteur de la Chaire de recherche du Canada en cyber-résilience et d’une chaire philanthropique en prévention de la cybercriminalité, répond à nos questions.

Q : Dans les dernières années, plusieurs universités ont fait l’objet de cyberattaques, surtout des demandes de rançon. Quel portrait peut-on faire en 2025?

Benoît Dupont : Comme tout type d’organisation, les universités sont exposées à plusieurs types d’attaques, notamment par rançongiciel. Ce qui distingue les universités, c’est la diversité des utilisateurs et des utilisations, ce qui peut constituer un facteur de fragilité par rapport à d’autres types d’organisations qui ont des réseaux mieux structurés, avec des utilisations balisées.

En plus des rançongiciels, les universités sont vulnérables aux fraudes aux présidents ou aux fraudes par harponnage. Il ne s’agit pas d’une attaque technique, mais plutôt par ingénierie sociale : les fraudeurs se font passer pour des dirigeants de l’université et demandent à d’autres employés de transférer des fonds, par exemple pour payer une facture. Ce type d’attaque est fréquent dans les universités parce que les contrôles de sécurité sur les paiements sont très décentralisés comparativement à d’autres organisations plus classiques.

Le troisième type d’attaque concerne l’espionnage industriel et le vol de propriété intellectuelle sur des technologies stratégiques comme l’intelligence artificielle, les nanotechnologies, la biofabrication, etc.

Quelles mesures ont été mises en place pour faire face à ces menaces?

Benoît Dupont : Je crois qu’il y a eu une prise de conscience dans les dernières années, et les universités sont de plus en plus prêtes : technologies de cybersécurité plus robustes, logiciels antivirus, logiciels de filtrage des courriels malveillants, etc.

Maintenant, sommes-nous vraiment prêts? Il reste que la culture d’ouverture de l’université n’est pas forcément compatible avec la culture de sécurité nécessaire pour se protéger de façon adéquate. Il y a aussi toujours une petite résistance, autant des professeurs, des chercheurs, des étudiants, que du personnel administratif, qui tendent à sous-estimer la sévérité des problèmes causés lorsqu’on est exposé.

Est-ce que la montée du télétravail a exposé davantage les universités à ces risques?

Plus ou moins, parce que plus qu’ailleurs, plusieurs personnes travaillaient déjà à distance, même avant la COVID. Une autre chose qui avait bien préparé les universités, c’est le constant flux de nouveaux utilisateurs.

Quel est donc le principal défi qui s’est présenté dans les dernières années?

Certaines attaques (comme le vol de propriété intellectuelle) sont de plus en plus sophistiquées et les universités n’ont pas vraiment les budgets pour y faire face. C’est un calcul rationnel, les ressources sont calibrées pour répondre à des attaques bien connues de niveau intermédiaire, pour protéger l’ensemble de la communauté universitaire.

Comment s’assurer que les données de recherches ne sont pas perdues ou affectées dans le cas d’une attaque informatique?

Tout d’abord, leur accès doit être protégé pour assurer leur confidentialité. En ce sens, les comités d’éthique et d’intégrité de la recherche font un bon travail de sensibilisation à l’utilisation du cryptage et de la sauvegarde des données dans des solutions d’infonuagiques robustes.

Ce qui reste un enjeu, c’est la capacité de protéger les données qui pourraient être détruites ou rendues inaccessibles, parce qu’elles sont cryptées. Avoir une seule copie de ses données, c’est très risqué.

L’idée est donc de diversifier les copies de sauvegarde, pour restaurer ses données en cas d’attaque : dans l’infonuagique de l’université, mais aussi dans d’autres nuages (en restant conforme aux exigences d’éthique en recherche), sur des supports hors-ligne, etc.

Je dirais également de limiter l’accès aux données aux seules personnes qui en ont besoin. Parce que si les ordinateurs personnels se font infecter, ça peut conduire de fil en aiguille à ce que les données de recherche soient compromises.

Ensuite, et je sais que c’est pénible pour tout le monde, il faut activer toutes les solutions d’authentification multifacteurs. De plus en plus d’universités les rendent obligatoires, mais plusieurs essaient de les contourner.

Est-ce que vous avez d’autres conseils pour l’ensemble de la communauté universitaire?

On est déjà pas mal au courant de tout ce qu’il faut faire, mais pour des raisons de commodité, de rapidité ou de confort, les gens ont tendance à oublier. Le conseil que je donnerais, c’est de prendre conscience de nos propres biais, qui peuvent nous jouer des tours, et de rester vigilant. On doit essayer de se restreindre à un petit nombre de sites légitimes et de vérifier qu’on y est bien : plusieurs sites frauduleux de modification de PDF peuvent par exemple infecter les ordinateurs, et on verra la même chose avec les sites de contrefaçon d’IA.

Comment entrevoyez-vous l’avenir?

Toutes les organisations sont confrontées à la même réalité. La cybersécurité est malheureusement toujours repoussée à plus tard, parce qu’on a le sentiment que ça ne concerne que les autres. Jusqu’à ce qu’on soit frappé par un incident qui dévaste tous nos systèmes, et qui paralyse notre fonctionnement pendant plusieurs semaines, voire plusieurs mois.

Les universités injectent des sommes considérables dans leurs infrastructures immobilières, parce qu’elles permettent à la communauté de se rassembler. Les infrastructures numériques jouent exactement le même rôle; elles sont peut-être moins visibles dans l’espace public, mais elles sont tout aussi importantes et il faudra y investir davantage.

Cet entretien a été revu et condensé pour plus de clarté.

Quelques attaques médiatisées dans la dernière décennie :

Novembre 2016 : Université Carleton

Novembre 2016 : Université d’Alberta

Juin 2016 : Université de Calgary

Juillet 2016 : Université de Regina

Mai 2017 : Université de Montréal

Décembre 2023 : deux laboratoires de l’Université de Sherbrooke

2020 : Collège militaire royal de Kingston

Février 2024 : Université Laurentienne

Mai 2024 : Cégep de Lanaudière, Collège Ahuntsic

Avril 2024 : Université de Winnipeg

Pour en savoir plus

Cybercriminalité : Approche écosystémique de l’espace numérique,

Benoît Dupon

2024

Armand Collin

Postes vedettes

- Chaires de recherche Impact+ Canada en musique et intelligence artificielle (professeur au rang d’agrégé ou titulaire)Université de Montréal

- Science infirmière - Chargée ou chargé d'enseignement (durée de 3 ans)Université de Moncton

- Génie - Professeure ou professeur (écoconception de systèmes mécaniques)École de technologie supérieure

- https://www.affairesuniversitaires.ca/trouver-un-emploi/?job_id=70388Université de Sherbrooke

- Criminologie - Professeure ou professeur (intervention auprès des familles et des proches de personnes criminalisées)Université Laval

Laisser un commentaire

Affaires universitaires fait la modération de tous les commentaires en appliquant les principes suivants. Lorsqu’ils sont approuvés, les commentaires sont généralement publiés dans un délai d’un jour ouvrable. Les commentaires particulièrement instructifs pourraient être publiés également dans une édition papier ou ailleurs.